Okres przejściowy Centrum wiedzy

Strategie. Historie. Rozwiązania. Praktyczna wiedza.

Plan reagowania na incydenty, gdy w fabryce pojawi się oprogramowanie ransomware

Twój zakład został zaatakowany przez oprogramowanie ransomware. Ten plan reagowania na incydenty pokazuje, jak przywrócić kontrolę, chronić operacje, ...

CIO vs CTO vs CDO: Wybór odpowiedniego tymczasowego lidera

CIO vs CTO vs CDO - poznaj kluczowe różnice i wybierz odpowiedniego tymczasowego lidera, aby rozwiązać ...

Wyzwania związane z cyberbezpieczeństwem w biznesie: Rozwiązania tymczasowych liderów

Wyzwania związane z cyberbezpieczeństwem w biznesie? Dowiedz się, jak tymczasowi liderzy zwiększają bezpieczeństwo, zmniejszają ryzyko i chronią Twoją firmę ...

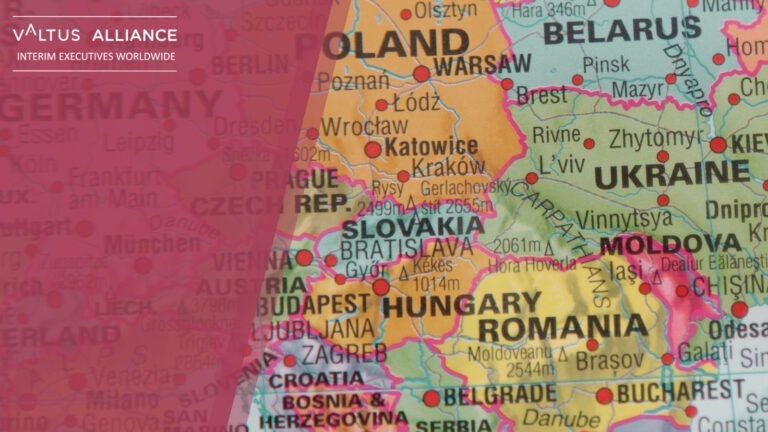

Porównanie standardów cyberbezpieczeństwa: USA, Europa i Bliski Wschód

Poznaj standardy cyberbezpieczeństwa w USA, Europie i na Bliskim Wschodzie, porównując zgodność, certyfikaty i ochronę danych ...

Cyberbezpieczeństwo na Bliskim Wschodzie: Kluczowe zagrożenia i strategiczne odpowiedzi

Odkryj kluczowe zagrożenia i strategiczne reakcje w zakresie cyberbezpieczeństwa na Bliskim Wschodzie, aby chronić krytyczne sektory i wyprzedzać ...

Zgodność z NIS2 wyjaśniona: Przewodnik dla europejskich przedsiębiorstw

Dowiedz się, co oznacza zgodność z NIS2 dla europejskich firm, jakie są kluczowe wymagania i jakie kroki należy podjąć, aby dotrzymać terminu 2024 r. ...

Analityka Big Data: Silnik rozwoju biznesu

Analityka dużych zbiorów danych napędza wzrost poprzez odkrywanie spostrzeżeń, optymalizację operacji i usprawnianie procesu podejmowania decyzji w celu uzyskania przewagi konkurencyjnej ...

CE Interim NEWS

Nasze najnowsze wiadomości korporacyjne